用户

ID: 剩余积分:

积分仅限于AI文章写作也可以用于Wordpress下的SEO合集插件“智能改写”“词库挖掘”“关键词排名监控”“AI智能DK”功能使用;

充值仅用于消费,不可变更,退款,提现,请慎重选择!

用户邮箱

验证码

暂无数据

当发现 WordPress 网站被黑客攻击,第一步是立即采取隔离措施,防止网站暴露更多的损失:

暂停站点运行:进入服务器或主机控制面板,将网站临时下线,防止攻击蔓延,或者使用其他插件来做。

立刻马上的更改所有密码:包括 WordPress 后台、数据库、FTP、SSH 以及托管服务账号。

日志分析关键点:

# 查找最近48小时异常登录(替换yourlog.log)grep "POST /wp-login.php" /var/log/nginx/yourlog.log | awk '{print $1,$4,$7}' | sort | uniq -c | sort -nr# 检测可疑PHP文件修改时间(排查最近3天变动)find /wp-content/ -name "*.php" -mtime -3 -exec ls -l {} \;

必装诊断插件:

WP Activity Log:追踪用户行为/文件变更时间线

Snap Creek Dashboard:比对核心文件MD5哈希值

手动封锁攻击源:

# 在Nginx配置中屏蔽可疑IP段deny 123.45.67.0/24;deny 2001:db8::/32;

启用维护模式(避免SEO降权):

使用 Maintenance & Minimal Coming Soon – Coming Soon Page插件,设置503状态码并保留搜索引擎抓取。

插件作用:即将推出和正在建设中。几分钟内即可将您的网站置于维护状态。

插件组合拳:

| 插件名称 | 核心功能 | 扫描深度 |

|---|---|---|

| MalCare Security | 机器学习检测加密恶意代码 | 深达文件权限/隐藏后门 |

| Anti-Malware Security and Brute-Force Firewall | 解码base64/混淆代码 | 支持正则表达式模式匹配 |

| Quttera Web Malware Scanner | 云端沙箱分析可疑文件 | 检测CVE漏洞利用 |

扫描后处理流程:

导出扫描报告交叉验证

用 VirusTotal API 二次确认可疑文件

通过 WP-CLI 批量清理:

wp plugin deactivate $(wp plugin list --field=name | grep 'suspicious-plugin')

定位Web Shell后门:

# 查找含eval/base64_decode的文件grep -RPn '(eval\(base64_decode|exec\(shell_exec)' /wp-content/# 检查异常计划任务wp cron event list --fields=hook,next_run | grep -vE 'jetpack|woocommerce'

数据库取证清理:

-- 查找被注入的恶意JS代码SELECT * FROM wp_posts WHERE post_content LIKE '%<script>eval(%'

-- 清理用户表异常管理员DELETE FROM wp_users WHERE user_login='hackeradmin';DELETE FROM wp_usermeta WHERE user_id NOT IN (SELECT ID FROM wp_users);

-- 清理恶意用户 DELETE FROM wp_users WHERE user_login = 'admin123';

-- 修复评论垃圾 DELETE FROM wp_comments WHERE comment_author_email LIKE '%@spam.com';

-- 重置管理员密码 UPDATE wp_users SET user_pass = MD5('NewPassword123!') WHERE ID = 1;

部分备份技巧:

# 仅备份被修改的文件(对比3天前)rsync -av --checksum --delete --ignore-existing --files-from=<(find /wp-content/ -mtime -3) /path/to/source/ /backup/# 导出纯净数据库版本mysqldump -u root -p --skip-extended-insert wp_db > wp_clean.sql

全站重置:

使用 BlogVault 创建沙箱环境恢复

通过 WP Reset 清理非核心数据(慎用!)

选择性恢复:

用 WP Migrate DB 导入清洁后的SQL

通过 All-in-One WP Migration 分段恢复媒体库

禁用危险功能:

// 在wp-config.php添加define('DISALLOW_FILE_EDIT', true); // 禁用主题编辑器define('FORCE_SSL_ADMIN', true); // 强制后台SSL

文件权限锁死:

chmod 644 wp-config.php

find /wp-content/ -type d -exec chmod 755 {} \;

find /wp-content/ -type f -exec chmod 644 {} \;

| 防护层级 | 推荐插件 | 关键配置 |

|---|---|---|

| 防火墙 | Wordfence Premium | 启用实时流量学习模式 |

| 登录保护 | Shield Security | 双因素认证+密码失效策略 |

| 漏洞监控 | WPScan Vulnerability | 每日同步CVE数据库 |

| 隐形防护 | Hide My WP Ghost | 更改登录路径/wp-admin重定向 |

IP情报分析:

使用 AbuseIPDB 查询攻击者历史记录

通过 Tor节点检测API 识别匿名代理

法律追责准备:

用 Magnet AXIOM 提取数字证据链

通过 WHOIS查询 获取域名注册信息

Google Search Console操作:

提交被黑内容删除请求

使用“安全浏览”状态检查工具

更新sitemap.xml强制重新索引

| 用途 | 免费方案 | 企业级方案(年付) |

|---|---|---|

| 恶意代码扫描 | Quttera Scanner | Sucuri SiteCheck ($199) |

| 实时防火墙 | NinjaFirewall | Cloudflare WAF ($200) |

| 取证备份 | UpdraftPlus | BlogVault ($299) |

| 日志分析 | WP Security Audit Log | Splunk Enterprise ($2000) |

通过 Sucuri SiteCheck 全站扫描无告警

使用 curl -I 检查HTTP头 无异常X-Powered-By信息

在 MX Toolbox 验证无SMTP黑名单记录

人工检查/wp-includes/version.php文件修改时间

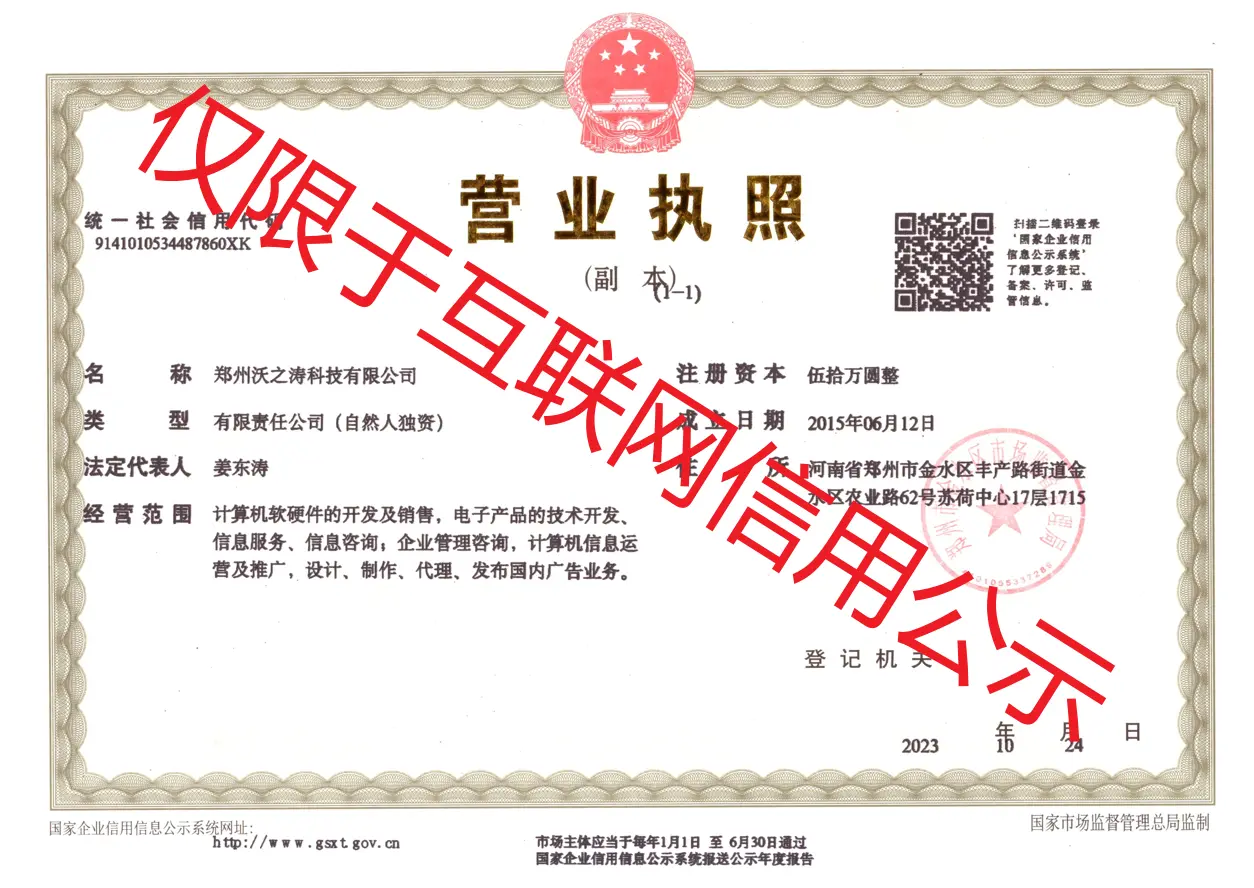

经过一系列的操作,如果网站还是未恢复建议您联系专业WordPress维护团队:沃之涛科技,竭诚为您服务,让我们来帮您。